我是白彬,原北京三中院执行一庭法官助理。近日关于我“卷款三亿潜逃”等言论纯属捏造。

目前我已基本脱离危险,期间多次遭遇跟踪与生命威胁。

我将陆续公开所掌握的法院执行系统内幕与关键证据,欢迎关注与转发。

#白彬 #实名举报 #爆料行动X

实名澄清与事实说明书

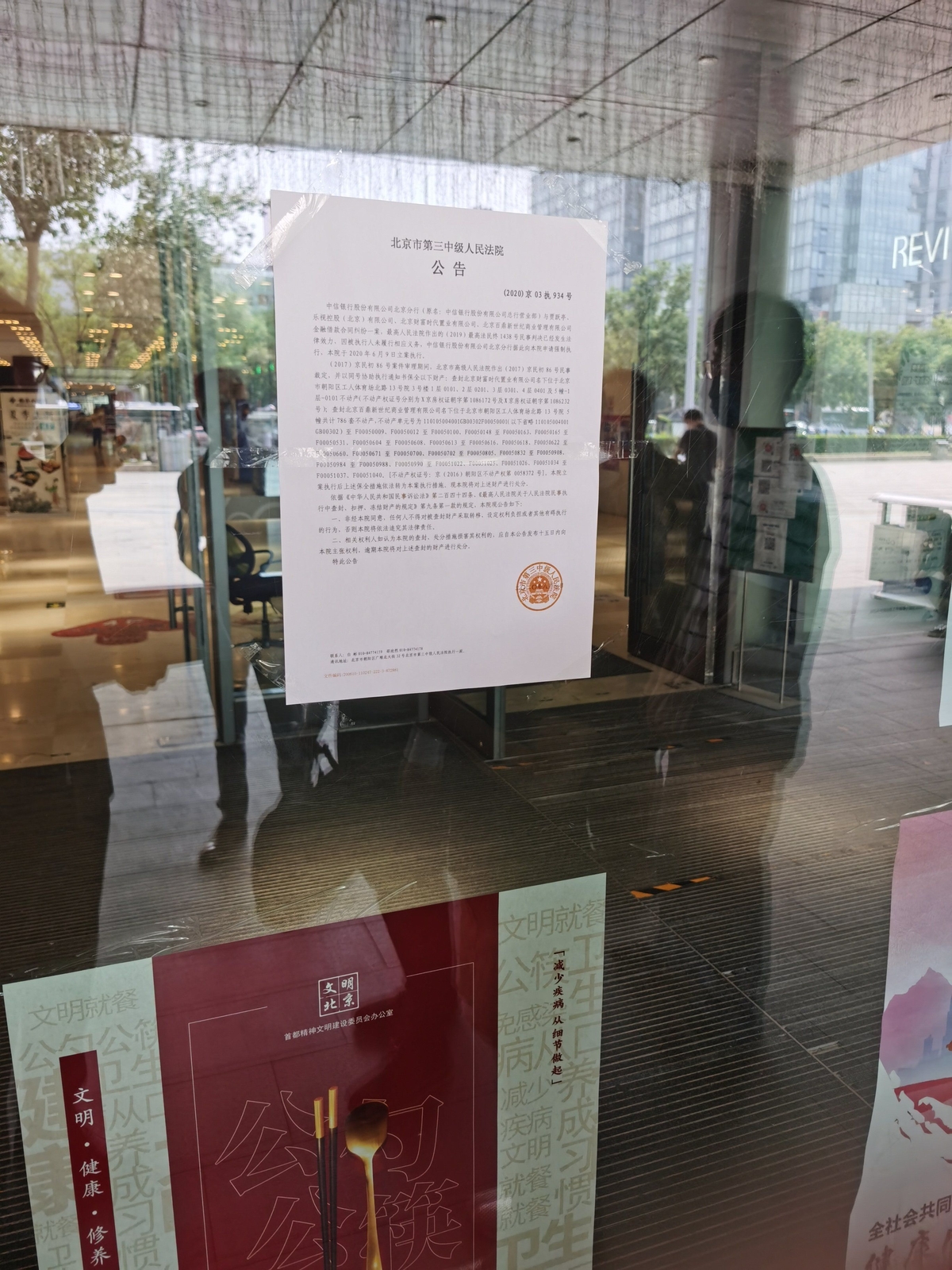

声明人:白彬(原北京市第三中级人民法院执行一庭法官助理,注:非法官)

日期:2025年6月

我叫白彬,曾任北京市第三中级人民法院执行一庭法官助理。从6月初开始,社交媒体和部分新闻平台上陆续出现关于我“卷款三亿元”“潜逃日本”“投靠外国势力”等说法。这些内容严重歪曲事实,部分信息甚至存在恶意捏造。作为当事人,我必须对此作出详尽说明。

一、我从未携款外逃,更无任何形式的“携巨额资金叛逃”行为。

事件的核心,并非所谓“卷款外逃”,而是一起我被迫参与执行操作的复杂案款调度问题。我所参与的,并非普通的财务流转,而是一笔由上级部门安排、操作过程高度不透明的“罚没资金”分配行为。具体来说:该笔资金来源于一个在中纪委系统查处的贪污受贿案的被告人,其家属主动缴纳了约七千万元“退赔金”,以求案件缓解。

本应由纪检监察系统将这笔钱依法上缴国库,但在实际操作过程中,相关领导(包括法院中层及纪检系统外部联系人)决定借用另一起“集资诈骗案”的案号将该笔资金通过执行案集体款发还流程“掩盖本源”。也就是说,这笔资金表面上变成了返还给集资诈骗案众多受害人的“执行款”,而实际上是有组织、有计划地进行二次调拨和转移。

作为执行辅助岗位人员,我在操作过程中始终处于被命令状态。我多次对这一不合常规的处理方式提出疑问,但得到的回应是:“别问太多”“上面有人”“你只负责流程,不需要承担责任”。甚至有人明确告诉我:“这件事对你是机会,好好配合,组织不会亏待你。”在巨大的压力与暗示下,我被迫按照他们指定的程序进行了操作。

但我并没有屈从于完全的沉默。我在关键阶段做了截图、保存文档、会议指令,尤其在资金指令下达前后,我保留了部分关键账户、受害人名单比对情况以及相关文件的编号信息。作为一名普通工作人员,我没有权力阻止整个过程的发生,但我至少做了记录。这不是“取证”或“讹人”,而是出于我内心基本的警觉和底线。最主要我有从我账户打款至指定领取人的银行流水截图。

二、我并不是畏罪潜逃,我是为了自身安全选择离境。

在该笔资金流转操作结束后的两个月内,我察觉到风声突变。单位内部多次召开“内部谈话会”,开始回溯责任链。我被约谈时,已经有人暗示我“写份保证书”“主动承担”,同时有传言称纪检部门正在准备处理“关键中层以下操作人员”。在此背景下,我意识到我将成为整个操作链的“代罪羊”。

2025年3月,我正常履行出国审批手续从国内前往日本旅游,一周后返回并按规定上交护照。此时我仍未察觉到任何问题,直至4月份我上班的某天。我单位某领导电话通知我前往其办公室“聊聊天”,在聊天过程中,暗示我“最近你如果有什么情况,要及时和组织说,我还能帮你压下来,回去好好想想”。我当时认为作为操作人员,该事件与我关系不大,故仍照常上班。一周后,见我神色如常,该领导第二次将我叫入办公室,从抽屉中抽出一份信件在我面前一晃而过,刹那间,我看到加粗、打印的几个大字:“白彬即将叛逃!”,当时我早已没有任何想法,直至浑浑噩噩回到办公室。在我仍心存侥幸,认为我的情况不严重时,当天下班,我突然在我的包里摸到了一个信封!拆开后赫然就是我的护照!此刻我再也无法自持,明白台前幕后之人已给了我诸多暗示,此时我再不行动,后果将不堪设想!于是我开始计划出境躲避。在4月19日,我使用中国护照正常购票出境,令我奇怪和庆幸的是,我并没有被海关拦截,于是我顺利到达日本。因出行仓促,我自己根本没有任何大额资产,也从未持有现金、贵金属或数字资产出境。

网络上说我“带着三亿U跑了,拿了三亿元跑了”,这种说法根本没有任何证据支持。如果我真的拥有所谓的“巨额资产”,又怎么可能连起居、通信、生活都依赖朋友接济?我一度连办理手机卡都只能通过朋友的身份登记——这不是“精心策划潜逃”,而是一个被困住的人试图逃离被牺牲命运的挣扎。若在国内,大额资金的转移是严格收到监管的,如果我能将三亿资金转出国外,我相信以我的能力不至于11年安心待在法院工作而职务从未有过晋升。相信有判断能力和逻辑思维能力的人士能够明白其中道理,“90后”、“法官助理”与“亿元人民币转移至境外”是多么大的矛盾和荒谬对比。

三、我保留了证据,留给了办公室,也带走了一部分我自己认为必要的材料。

在离开岗位之前,我已经将我所掌握的部分真实情况撰写成实名举报材料,内容包括:

涉案资金的流向、账户调令、财务处理明细;

与领导就“案号替换”问题的书面来往和记录截图;

部分内部会议的文件;

集资诈骗案受害人名单与调拨资金账户之间的对照清单。

相关法院判决书

以上材料的打印纸质版本我留在了办公桌上。至于后续是否被收走、处理或销毁,我不得而知。此外,我保留的部分资料,包括执行内部交接会、涉案指令转述、项目编号调配等内容,也在我私下可控的设备与存储空间中。虽然这些材料尚不构成完整证据链,但对于厘清责任归属、调查真实背景具有高度参考价值。

四、出境后我并未“投靠外部组织”,也未“加入民运”,我只是寻找一个说话的渠道。

我离开中国后,因生活困难,确实接触过几位愿意帮助我的人士,包括在日本的媒体人、“民主阵线”成员、记者以及旅居加拿大的几个公益人士,他们也对我提供了实质性的帮助。但我并未加入任何政党组织、也未签署任何政治文件。我出境前曾与其们讨论过安全的问题,他们也明确表示,并不强制要求我政治上站队。他们也表达出愿意协助我申请庇护、曝光真相等意愿,但我始终保持审慎态度。

一方面我不愿被任何一方利用,另一方面我更清楚,如果说话不慎,我将永远失去回国的可能,更甚至我的存在,可能让某些官员寝食难安,通过热心帮助的人的渠道表明,花钱来让我闭嘴的事情已经开始,还好有朋友们的帮助让我躲过好多次危险情况。

网络上开始出现大量以我名义发布的声明、文章、评论。这些内容大多数并非我本人所写,其中有的甚至严重误导公众、制造更多不实印象。

在此,我严正声明:

任何未经我本人在实名社交账号发布的声明,均不代表我本人;

任何第三方擅自转载、篡改、加工我所说话内容并进行发布者,均属非法行为;

我今后将通过我自己掌握的安全渠道与平台,陆续发布我所知晓、亲历的所有事件材料与背景情况。

五、很多人以为我有钱,各方势力试图“接触我”,我感谢他们的帮助,但我只信良心。

在日本的短暂停留期间,我接到过数十个来自不同渠道的联络请求。有的直接询问我是否有资金、有的说能帮我申请第三国身份、有的愿意“提供保护”换取资料。我理解这些人想要的是信息、筹码,甚至“独家新闻”。但我始终没有选择任何一方。

我感激这些人在我最困难时伸出的援手。愿意听我倾诉、不逼迫我立场的朋友。

但我现在唯一能信的,就是我的良心。我不想让这个世界继续被谎言包围。我也不希望自己成为另一个“突然消失、然后定性为畏罪自杀”的人。

如果自上而下,都想拿我当遮羞布,那我也不排除改变我现在的立场,很感谢原民阵成员卢家熙对我提供的生活上的帮助,也感谢民主活动家梅先生已明确向我表明帮助建议,若我走投无路,我只能考虑寻求他们的正式帮助,从而更好的揭露国内法院执行系统大量明暗操作和既定规则,希望能让幕后老虎停止疯狂的咆哮。

六、我有一点不解:财新网为什么能拿到我精准的出入境记录?谁给的权限?

我离境几天后,财新网便刊发了我具体的出入境时间、使用护照类别、停留路径等信息。按理说,这些数据应该属于国家级内部数据库的敏感数据,不可能普通记者查到。那他们是怎么拿到的?谁给了授权?有没有人故意在背后推动对我的“舆论清算”?

如果我尚在境内,这样的报道是不是就变成了通稿?是不是我就已经“畏罪自杀”了?

我现在公开说这些,不是为了博得谁的同情,也不是为了洗白。我只是要告诉所有人:我没有三亿,我不是贪官,我是被推出来的一个“执行人员”,现在,我试图在有限的自由时间里,把事实讲出来,把还没有销毁的证据送出去。

我会陆续通过我合作的平台发布更多细节。请大家保持关注,也请所有熟悉我、了解我过去情况的人站出来作证。

也欢迎有和我类似遭遇的朋友给我情况,我也会整理后发布在这里。

哪怕有一天我无法继续发声了,这份声明,也是一份基础的记录。

白彬

2025年6月

我不会向任何恶势力低头。

拿家人威胁、在境外封口,只会让我更坚定揭露真相。

欢迎此案知情者来发声——看看谁才是真正的贪腐共犯。

像我这样的情况还有很多,只是他们被强行噤声了。

这,就是现在的真相。

#白彬 #爆料行动X

️

️